Firma Microsoft szczegółowo przedstawiła swoje ostatnie wysiłki mające na celu ochronę przed różnymi rodzajami oszustw, które mogą wystąpić za pomocą prostej metody, takiej jak niepoprawna pisownia adresu URL witryny.

Firma ogłosiła od poniedziałku, że dodaje Chroń witrynę przed literówkami do usługi Microsoft Defender SmartScreen, która pomaga przeciwdziałać zagrożeniom internetowym, takim jak „literówki”. Te rodzaje cyberprzestępczości mogą obejmować phishing, złośliwe oprogramowanie i inne oszustwa.

Jeśli nazwa witryny, którą próbujesz wprowadzić, jest błędna, może to spowodować przekierowanie do alternatywnej strony, która zawiera „strony reklamowe, linki partnerskie, złe produkty, fałszywe wyniki wyszukiwania lub w niektórych przypadkach przekierowujące użytkowników do zaparkowanych domen dla kampanii”. Phishing jest niezwykle krótkotrwały” — zauważył Microsoft.

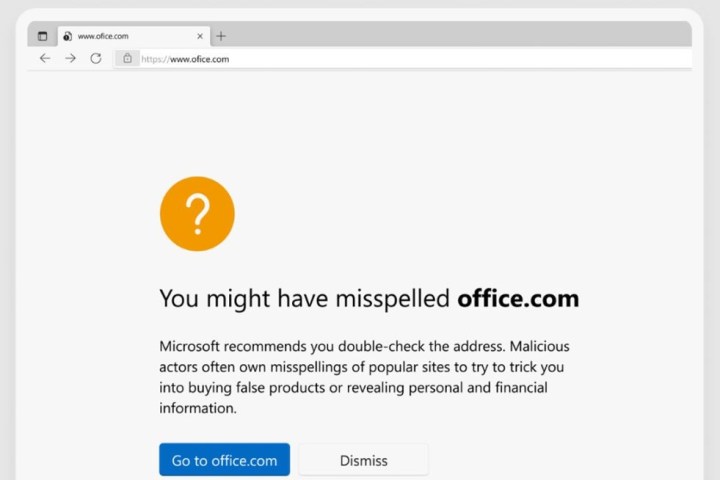

Nowa funkcja ochrony przed błędami witryn internetowych w programie Microsoft Defender SmartScreen zwalcza taktyki literówek, ostrzegając użytkownika za pomocą strony z ostrzeżeniem o błędnym wpisaniu adresu URL i przekierowaniu do witryny zawierającej literówki. Zostaniesz poproszony o zweryfikowanie adresu witryny, którą chcesz odwiedzić, zanim będziesz mógł kontynuować. Marka dodana.

Firma Microsoft nawiązała już współpracę z zespołem Bing Indexing w celu identyfikacji nowych literówek i ich stron internetowych, gdy tylko wydają się zachować Przeglądarka Microsoft Edge dynamicznie.

Microsoft nie zawsze jest znany ze swoich środków ostrożności, jeśli chodzi o cyberbezpieczeństwo. Częściej marka reaguje w wyniku znacznej eksploatacji.

nowo podwójny dzień zerowyCVE-2022-41040 i CVE-2022-410882, które zostały odkryte na serwerach pocztowych Microsoft Exchange na początku października, nie tylko zostały zaatakowane przez złych graczy, ale zostały również pomylone z innym exploitem, zanim zostały rozpoznane.

W tym czasie Microsoft oświadczył, że „pracuje w przyspieszonym harmonogramie”, aby usunąć lukę dnia zerowego i stworzyć poprawkę. Jednak w sytuacji, gdy wyzysk jest już na wolności, firmy i agencje rządowe mogą być atakowane przez złe podmioty. Jak dotąd nie było znanych ataków wykorzystujących luki CVE-2022-41040 lub CVE-2022-41082.

Rekomendacje redaktorów

„Gaming doctor. Zombie fanatic. Music studio. Ninja cafe. TV buff. Nice alcoholic fanatic.

/cdn.vox-cdn.com/uploads/chorus_asset/file/25628115/Vive_Focus_Vision_closeup.png)

Leave a Reply